Google utvider sitt BUG-bounty-program. Den siste utvidelsen er å gi en dusør på opptil 1,5 millioner dollar per sårbarhet Android 13 Beta. Beta forrige uke Android 13 har blitt tilgjengelig for utviklere og tidlige brukere. Google har lovet at den nye versjonen vil fokusere på personvern- og sikkerhetsspørsmål. Spesielt kan en belønning på 1,5 millioner dollar tilbys for å hacke Titan M-sikkerhetsbrikken på en beta-Pixel-telefon Android 13.

Google annonserte også en 50 % belønning på Twitter for alle som finner en feil i betaversjonen Android 13. Kunngjøringen inneholder en viktig merknad: «Bugen må være unik for Android 13 og ikke for noen annen versjon Android". Dessuten gjelder den økte belønningen kun for rapporter som sendes inn innen 27. mai.

Det er bemerkelsesverdig at $1,5 millioner er betydelig mer enn den høyeste belønningen for å oppdage feil i Android, betalt i fjor. Selv da en kritisk kjede av sårbarheter ble oppdaget i fjor, betalte Google bare $157 1,5. De XNUMX millioner dollarene er også halvparten av hele feilen. Android i 2021 (totalt 3 millioner dollar som dekker hundrevis av feil).

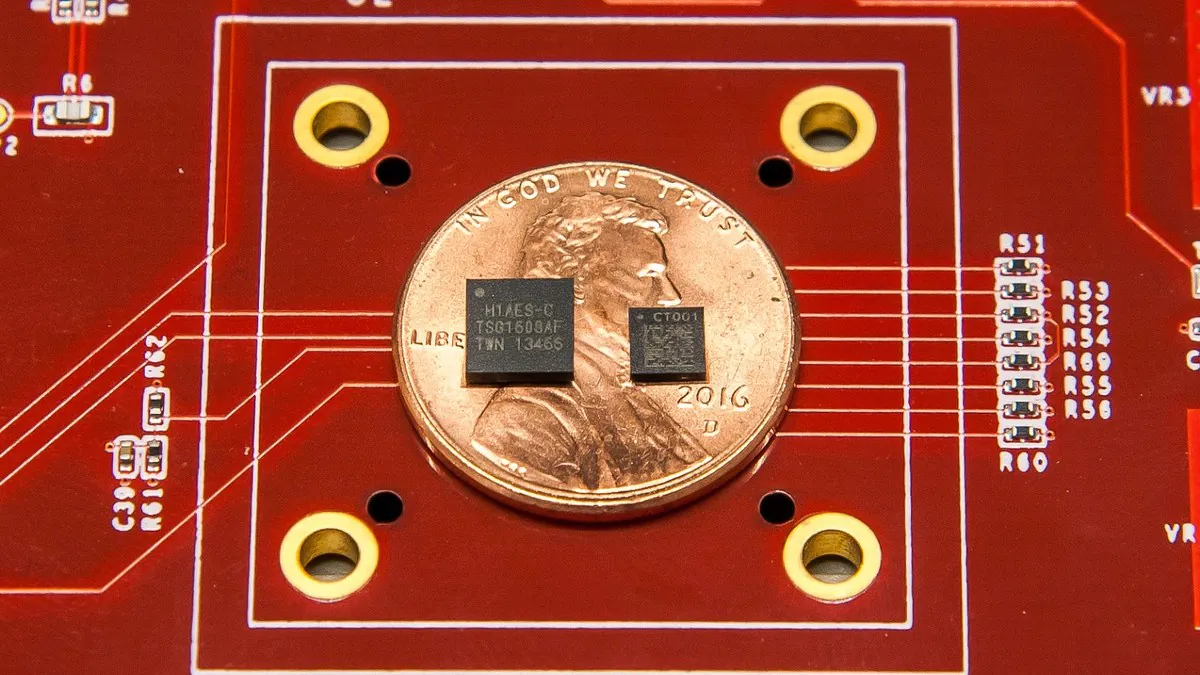

I 2019 begynte Google å tilby 1 million dollar til alle som kunne knekke Titan M-sikkerhetsbrikken som følger med Pixel-smarttelefoner. Men foreløpig har ingen gjort krav på denne prisen. Andre Google-belønninger for å oppdage sikkerhetssårbarheter i Android, som kan løses inn, tilhører også 50 % beta-belønninger Android 13. Disse prisene varierer fra $75 500 til $250 XNUMX, med de fleste utmerkelser på $XNUMX XNUMX.

Du kan hjelpe Ukraina med å kjempe mot de russiske inntrengerne. Den beste måten å gjøre dette på er å donere midler til Ukrainas væpnede styrker gjennom Redd livet eller via den offisielle siden NBU.

Les også:

Legg igjen en kommentar